Zaczęło się 50 lat temu

28 października 2019, 21:20Dokładnie 50 lat temu, późnym wieczorem 29 października 1969 roku na Uniwersytecie Kalifornijskim w Los Angeles (UCLA) dwóch naukowców prowadziło pozornie nieznaczący eksperyment. Kleinrock i Kline mieli do rozwiązania poważny problem. Chcieli zmusić dwa oddalone od siebie komputery, by wymieniły informacje. To, co dzisiaj wydaje się oczywistością, przed 50 laty było praktycznie nierozwiązanym problemem technicznym. Nierozwiązanym aż do późnego wieczora 29 października 1969 roku.

Posiadłości Horusa Króla Skorpiona – znaleziono najstarsze na świecie oznaczenie miejsca

8 grudnia 2020, 17:23Badacze z Uniwersytetu w Bonn, we współpracy z Egipskim Ministerstwem Starożytności, odczytali napis będący najstarszym na świecie oznaczeniem miejsca. Inskrypcja z początków egipskiej państwowości głosi „Posiadłości Horusa Króla Skorpiona". Kamień z inskrypcją pochodzi z IV tysiąclecia przed Chrystusem.

Najdroższą przyprawę świata udomowili Grecy, a nie Persowie

19 kwietnia 2022, 12:49Najdroższa przyprawa świata, szafran, jest uprawiana od ponad 3000 lat. Uprawiano ją w Grecji, Persji i innych krajach basenu Morza Śródziemnego. Obecnie 90% światowej produkcji pochodzi z Iranu. Nic też dziwnego, że Iran – czyli dawna Persja – jest uważany za najbardziej prawdopodobne miejsce udomowienia szafranu uprawnego (Crocus sativus), zwanego też krokusem uprawnym. Jednak najnowsze badania wskazują, że roślinę tę po raz pierwszy udomowiono w starożytnej Grecji.

Nasz mózg zmienia się, gdy jako dorośli uczymy się języka obcego

19 stycznia 2024, 06:44Gdy jako dorośli uczymy się obcego języka, w naszym mózgu zachodzą istotne zmiany w połączeniach pomiędzy kluczowymi regionami odpowiedzialnymi za komunikację słowną, dowiedli naukowcy z Instytutu Ludzkiego Poznania i Nauk o Mózgu. Uczeni zorganizowali intensywny kurs nauki języka niemieckiego dla arabskojęzycznych uchodźców z Syrii, a jego częścią były badania mózgów uczestników kursu za pomocą rezonansu magnetycznego (MRI).

Gdy chorujemy, mózg zmusza nas do ograniczenia kontaktów społecznych

26 listopada 2025, 13:44U wszystkich zwierząt, w tym i u człowieka, podczas infekcji dochodzi do ograniczenia kontaktów społecznych. Kiedy jesteśmy chorzy, nie mamy ochoty wychodzić i spotykać się z innymi. Taki mechanizm chroni innych ludzi przed zarażeniem, z drugiej zaś strony, pozwala nam odpocząć w domu. Dotychczas jednak nie było wiadomo, jak działa ten mechanizm zniechęcający zwierzęta do utrzymywania kontaktów społecznych w czasie infekcji.

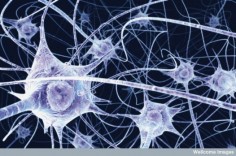

Neurony stawiają na młodych

5 lutego 2007, 16:27Inteligencja w starszym wieku zależy od "świeżych dostaw" nowych neuronów. Tak przynajmniej podpowiadają badania na myszach.

Falą uderzeniową w nowotwór

19 stycznia 2008, 11:05Naukowcy z University of Missouri-Columbia i U.S. Army połączyli ze sobą dwa nanomateriały, z których jeden działa jako paliwo, a drugi jako utleniacz. Uzyskali w ten sposób miksturę, która spala się tak gwałtownie, że wywołuje falę uderzeniową pędzącą z prędkością do 1000 metrów na sekundę (3 Mach). Uczeni mają nadzieję, że uda się ją wykorzystać do... leczenia nowotworów.

Zwalcza depresję i wzmacnia chemioterapię

20 grudnia 2008, 23:57Jeden z najsłynniejszych leków świata, Prozac, znacznie zwiększa skuteczność chemioterapii nowotworów - twierdzą izraelscy specjaliści.

Wirtualny kot a ludzki mózg

19 listopada 2009, 11:05Zdaniem specjalistów z IBM-a, w ciągu najbliższych 10 lat powstaną komputery, których możliwości obliczeniowe dorównają ludzkiemu mózgowi. Już w tej chwili naukowcy potrafią dokładnie symulować na komputerze mózg kota.

Nazwisko przypłynie z prądem

7 października 2010, 10:39Psycholodzy ustalili, że stymulacja elektryczna prawej przedniej kory skroniowej aż o 11% usprawnia przypominanie właściwych nazwisk przez młodych dorosłych (Neuropsychologia).